<a href="https://www.youtube.com/watch?v=jhHkP4uDE2Q" target="_blank">http://www.youtube.com/watch?v=jhHkP4uDE2Q</a>

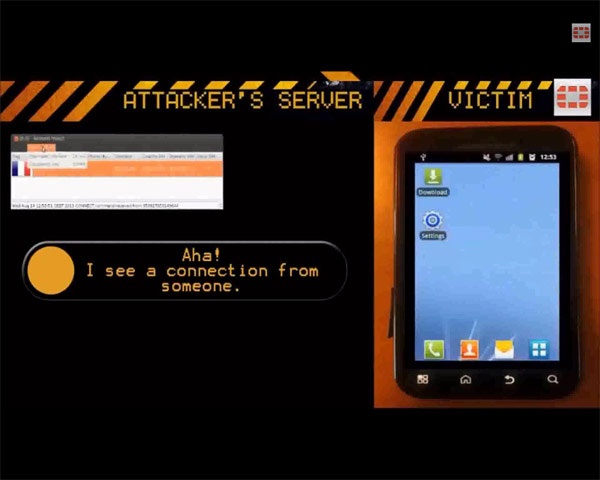

มัลแวร์ที่ฝังอยู่จะทำการเชื่อมต่อกลับมายังแฮกเกอร์

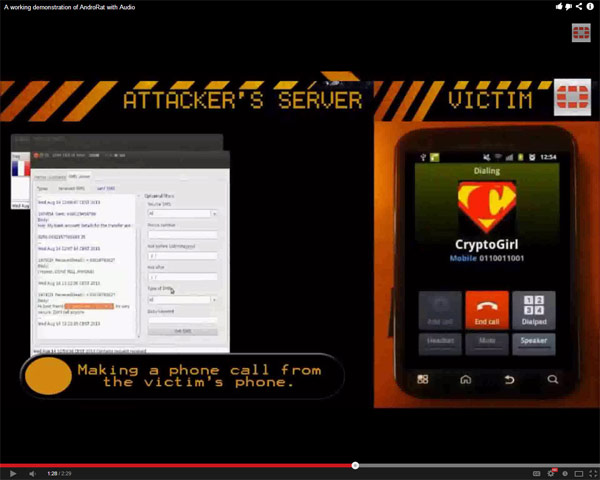

มัลแวร์ที่ฝังอยู่จะทำการเชื่อมต่อกลับมายังแฮกเกอร์ สั่งการให้โทรออกจากแฮกเกอร์

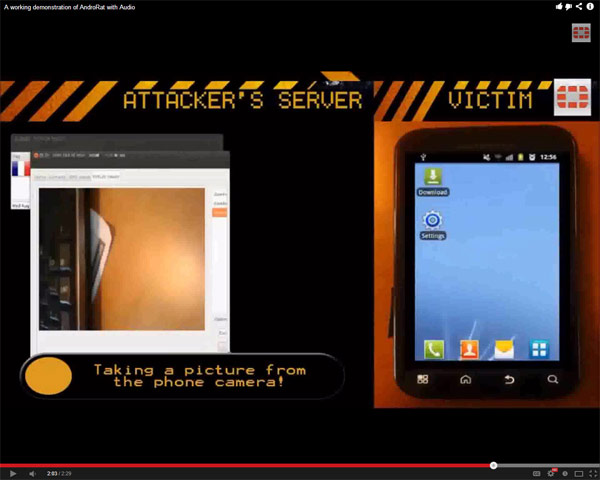

สั่งการให้โทรออกจากแฮกเกอร์ ถ่ายรูปจากมือพร้อมส่งกลับมาที่แฮกเกอร์โดยที่ผู้ใช้งานไม่รู้ตัว

ถ่ายรูปจากมือพร้อมส่งกลับมาที่แฮกเกอร์โดยที่ผู้ใช้งานไม่รู้ตัว ฟอร์ติเนตโชว์คลิปการแฮกมือถือระบบแอนดรอยด์ เผยแฮกได้ง่ายดายผ่าน 3 ขั้นตอน เตือนผู้ใช้ระวังการดาวน์โหลดแบบไม่ผ่านการตรวจสอบอาจจะติดมัลแวร์ ทำให้ข้อมูลเครื่องอาจไม่ปลอดภัย ซ้ำร้ายยังกลายเป็นเครื่องมือให้ผู้ไม่หวังดีโดยไม่รู้ตัว โดยขั้นตอนของแฮกเกอร์เริ่มตั้งแต่ 1. ใส่มัลแวร์เข้าไปในแอปพลิเคชันหรือเกม เพื่อรอเหยื่อมาดาวโหลด 2. เมื่อเหยื่อดาวน์โหลดและติดตั้งเกม มัลแวร์จะได้รับการติดตั้งพร้อมกันทันที 3. มัลแวร์จะทำการเชื่อมต่อไปที่แฮกเกอร์เพื่อให้เข้ามาควบคุมเครื่องของเหยื่อทันที ทั้งนี้การควบคุมดังกล่าวสามารถควบคุมเครื่องได้เกือบทั้งหมด โดยสามารถเข้าตรวจสอบฟังก์ชันของเครื่อง การสั่งให้เครื่องโทร.หา การเปิดอ่านข้อความสั้น (SMS) การตรวจสอบพิกัดการตั้งเครื่อง หรือแม้กระทั่งการสั่งให้เครื่องถ่ายภาพเพื่อส่งกลับมาที่แฮกเกอร์ โดยที่ผู้ใช้งานไม่รู้ตัว เนื่องจากไม่มีหน้าจอแสดงให้เห็นความผิดปกติ

ความสามารถของแฮกเกอร์ที่กล่าวมาสะท้อนให้เห็นว่า การใช้งาน OTA (One Time Password) หรือระบบรหัสผ่านครั้งเดียวผ่านสมาร์ทโฟน ไม่สามารถป้องการโจรกรรมข้อมูลทางการเงินได้อีกต่อไป ทั้งควรตรวจสอบพฤติกรรมของตนเองในการติดตั้งแอปพลิเคชันที่ไม่น่าไว้วางใจ และเปลี่ยนพฤติกรรมดังกล่าวเป็นการติดตั้งแอปจากแหล่งที่น่าไว้ใจเช่น Play store เท่านั้น เนื่องจากมีการตรวจสอบโปรแกรมมาในระดับหนึ่งนั่นเอง

ในกรณีนี้ นายพีระพงศ์ จงวิบูลย์ ผู้จัดการประจำประเทศไทย เมียนมาร์และลาว แห่งฟอร์ติเน็ต อินเตอร์แนชั่นแนล อิงค์ ผู้เชี่ยวชาญด้านอุปกรณ์ความปลอดภัยเครือข่ายได้ให้ความเห็นว่า ในวิดีโอ AndroRat Malware นี้ ครอบคลุมการใช้งานสมาร์ทโฟนและแท็บเล็ตที่เป็นที่นิยมใช้งานมาก มี 2-3 วิธีในการป้องกันการใช้อุปกรณ์มือถือให้ปลอดภัย โดยเฉพาะอย่างยิ่งเมื่อ พนักงานนิยมเอาอุปกรณ์มือถือและสมาร์ทโฟนเข้ามาใช้เชื่อมต่อในงานมากขึ้น ที่เรียกว่า สถานการณ์ Bring-Your-Own-Device: BYOD นี้

โดยเมื่อ AndroRat นี้จัดว่าเป็นมัลแวร์ที่ติดต่อทำความเสียหายให้อุปกรณ์โมบายโฟนได้ ดังนั้น ในด้านเครือข่ายที่องค์กรเป็นผู้รับผิดชอบด้านการเข้าเชื่อมใช้งาน (Internet Access) นั้น ควรติดตั้งอุปกรณ์แอนตีไวรัสเกทเวย์ (UTM Anti-Virus Gateway) นอกจากนี้ องค์กรควรเริ่มจากการมีนโยบายการนำอุปกรณ์เข้ามาใช้งาน BYOD ให้เข็มแข็งให้ทั่วเครือข่าย และเลือกใช้กลุ่มอุปกรณ์ที่มีระบบปฏิบัติการสำหรับด้านความปลอดภัยเครือข่ายระดับสูงโดยเฉพาะ เพื่อประสิทธิภาพในการปกป้อง ติดตาม ควบคุม แก้ไขปัญหา ได้แก่ FortiOS5.0 หรือระดับสูงขึ้นไป

นอกจากนี้ หากเป็นการใช้งานทั่วไป ผู้ใช้งานควรติดตั้งพวกแอนตีมัลแวร์ลงในอุปกรณ์มือถือของตน เหมือนที่ติดตั้งซอฟท์แวร์แอนตีมัลแวร์ลงในอุปกรณ์คอมพิวเตอร์ทั่วไป และควรพิจารณาใช้อุปกรณ์ด้านความปลอดภัยอื่นด้วย เพื่อความปลอดภัยที่สูงขึ้น ยิ่งเราจัดหาความปลอดภัยที่ชาญฉลาดมากให้กับอุปกรณ์ของเราเท่าไหร่ เราจะยิ่งมั่นใจว่า เราจะมีโอกาสตกเป็นเหยื่อของภัยต่างๆ ลดน้อยลง

Company Related Link :

Fortinet

ที่มา: manager.co.th