โดยมัลแวร์ CTB-Locker ที่พบการแพร่ระบาดในช่วงนี้ ถือเป็นเวอร์ชันที่ 2 ของ CTB-Locker ที่มีจุดสังเกตคือมีการแปลเป็นภาษาจำนวน 4 ภาษา (ภาษาฝรั่งเศษ ภาษาอิตาลี ภาษาเยรมัน ภาษาอังกฤษ) มีการเสนอให้ผู้ใช้งานสามารถถอดรหัสลับไฟล์ได้ฟรีจำนวน 5 ไฟล์ และมีการขยายเวลาของการเรียกค่าไถ่ออกเป็น 96 วัน รวมถึงมีการเพิ่มจำนวนเงินที่ใช้ในการเรียกค่าไถ่มากขึ้นด้วย

การติดมัลแวร์ CTB-Locker รูปที่ 1 ขั้นตอนการติดมัลแวร์ CTB-Locker

รูปที่ 1 ขั้นตอนการติดมัลแวร์ CTB-Locker รูปที่ 2 อ้างอิงตัวอย่างของอีเมลที่ถูกใช้ส่งมัลแวร์

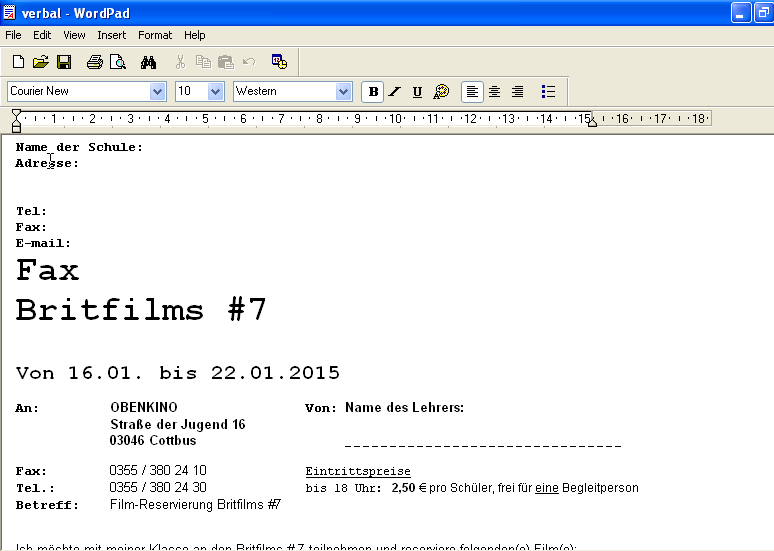

รูปที่ 2 อ้างอิงตัวอย่างของอีเมลที่ถูกใช้ส่งมัลแวร์ ลักษณะของการติดมัลแวร์ที่ได้รับแจ้ง สามารถอธิบายตามรูปแบบการโจมตีในรูปที่ 1 เริ่มต้นจากการที่เหยื่อได้รับอีเมลหลอกลวงที่มีไฟล์แนบ (ไฟล์นามสกุล .zip) หลังจากที่เหยื่อดาวน์โหลดไฟล์ดังกล่าวและสั่งรันไฟล์ด้านใน (ไฟล์นามสกุล .scr) มัลแวร์จึงเริ่มทำงาน และจะมีการแสดงเอกสารตามรูปที่ 3 ขึ้นมา ในขณะเดียวกันฟังก์ชันของมัลแวร์จะค้นหาไฟล์เอกสารทั้งหมดที่อยู่ในเครื่อง เพื่อทำการเข้ารหัสลับข้อมูลทำให้ผู้ใช้งานไม่สามารถอ่านหรือแก้ไขไฟล์เอกสารได้ โดยช่วงเวลาที่มัลแวร์เริ่มทำงานไปจนถึงทำการเข้ารหัสลับไฟล์ข้อมูลทั้งหมดที่เปิดได้จากเครื่องคอมพิวเตอร์จะอยู่ที่ประมาณ 8-10 นาที

รูปที่ 3 แสดงตัวอย่างภายหลังจากการสั่งรันไฟล์มัลแวร์ ซึ่งพบว่าคอมพิวเตอร์สั่งเปิดไฟล์เอกสารในรูปขึ้นมาทันที

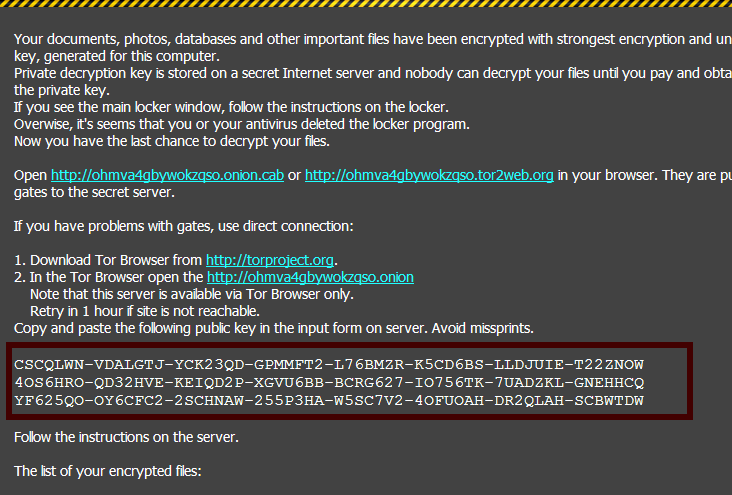

รูปที่ 3 แสดงตัวอย่างภายหลังจากการสั่งรันไฟล์มัลแวร์ ซึ่งพบว่าคอมพิวเตอร์สั่งเปิดไฟล์เอกสารในรูปขึ้นมาทันทีหลังจากที่ไฟล์ถูกเข้ารหัสลับข้อมูลแล้วจะมีข้อความแจ้งเตือนปรากฏ เพื่อเรียกร้องให้จ่ายเงินเป็นจำนวน 3 BTC หรือประมาณ 630 ดอลล่าร์สหรัฐ ภายใน 96 ชั่วโมงแลกกับกุญแจที่ใช้ในการถอดรหัสลับข้อมูลตามรูปที่ 4 โดยมีการเสนอเรื่องการถอดรหัสลับไฟล์ข้อมูลให้ฟรีจำนวน 5 ไฟล์ เพื่อเป็นการยืนยันว่าหากมีการจ่ายเงินมายังผู้ไม่ประสงค์ดีแล้ว ไฟล์ทั้งหมดที่เข้ารหัสลับไว้จะสามารถทำการถอดรหัสลับออกมาอยู่ในรูปไฟล์ปกติได้

รูปที่ 4 ข้อความที่มัลแวร์แจ้งเตือนหลังจากที่ไฟล์ถูกเข้ารหัสลับข้อมูล

รูปที่ 4 ข้อความที่มัลแวร์แจ้งเตือนหลังจากที่ไฟล์ถูกเข้ารหัสลับข้อมูล จากการวิเคราะห์การทำงานของมัลแวร์ พบว่ามัลแวร์มีลักษณะการเชื่อมต่อไปยังโดเมนปลายทางหลายแห่ง ซึ่งการบล๊อคการเชื่อมต่อกับโดเมนดังกล่าว อาจเป็นแนวทางหนึ่งในการตัดวงจรชีวิตการติดมัลแวร์ในหน่วยงานได้ โดยมีรายละเอียดดังต่อไปนี้

[รายการโดเมนเนมต้องสงสัย]

breteau-photographe.com

jbmsystem.fr

maisondessources.com

pleiade.asso.fr

scolapedia.org

voigt-its.de

ระบบที่ได้รับผลกระทบมัลแวร์ดังกล่าวมีวัตถุประสงค์เพื่อทำงานบนระบบปฏิบัติการ Windows โดยเฉพาะ และเมื่อคอมพิวเตอร์ถูกติดตั้งมัลแวร์ CTB Locker แล้ว มัลแวร์จะทำการเข้ารหัสลับข้อมูลทำให้ไม่สามารถอ่านหรือแก้ไขไฟล์เอกสารในเครื่องของผู้ใช้งาน รวมถึงไม่สามารถสามารถทำการกู้ไฟล์คืนได้เนื่องจากมัลแวร์มีลักษณะของการพยายามอ่านเขียนไฟล์ทับในพื้นที่เดิมๆ ซ้ำๆ กัน ตามรูปที่ 5

รูปที่ 5 มัลแวร์มีความพยายามในการอ่านข้อมูลจาก Directory บน Windows และมีการเขียนไฟล์ซ้ำๆ ใน Temp

รูปที่ 5 มัลแวร์มีความพยายามในการอ่านข้อมูลจาก Directory บน Windows และมีการเขียนไฟล์ซ้ำๆ ใน Temp1. แยกเครื่องคอมพิวเตอร์ที่ติดมัลแวร์ออกจากระบบ และไม่เชื่อมต่อ External Drive กับเครื่องดังกล่าว

2. สำรองข้อมูลบนเครื่องคอมพิวเตอร์ที่ติดมัลแวร์ออกมา พร้อมกับ Public Key ที่แสดงผลไว้บนหน้าจอ ตามรูปที่ 6 ซึ่งข้อมูลดังกล่าวสามารถใช้เป็นส่วนประกอบในการถอดรหัสลับไฟล์ข้อมูลที่ได้รับผลกระทบจากมัลแวร์ CTB-Locker ในอนาคตได้ แต่การถอดรหัสลับไฟล์ข้อมูลได้จำเป็นต้องสามารถเข้าควบคุมเครื่องบริการของผู้ไม่ประสงค์ดีก่อนและจึงนำข้อมูล Private Key ที่จับคู่ตรงกับ Public Key ดังกล่าวมาถอดรหัสลับไฟล์ข้อมูลต่อไป

รูปที่ 6 ส่วนที่แสดงข้อมูล Public Key ที่แสดงบนหน้าจอ เมื่อมีการติดมัลแวร์ CTB-Locker

รูปที่ 6 ส่วนที่แสดงข้อมูล Public Key ที่แสดงบนหน้าจอ เมื่อมีการติดมัลแวร์ CTB-Locker3. หากมีความต้องการใช้งานคอมพิวเตอร์นั้นอีกครั้ง ให้ทำการ Format ข้อมูลในเครื่องและติดตั้งระบบปฏิบัติการณ์ใหม่

4. สำรองข้อมูลบนเครื่องคอมพิวเตอร์ที่ใช้งานอย่างสม่ำเสมอ และหากเป็นไปได้ให้เก็บข้อมูลที่ทำการสำรองไว้ในอุปกรณ์ที่ไม่มีการเชื่อมต่อกับคอมพิวเตอร์หรือระบบเครือข่ายอื่นๆ

5. ติดตั้ง/อัปเดตโปรแกรมป้องกันไวรัส รวมถึงอัปเดตโปรแกรมอื่น ๆ โดยเฉพาะโปรแกรมที่มักมีปัญหาเรื่องช่องโหว่อยู่บ่อย ๆ เช่น Java และ Adobe Reader รวมถึงอัปเดตระบบปฏิบัติการอย่างสม่ำเสมอ

6. ไม่คลิกลิงก์หรือเปิดไฟล์ที่มาพร้อมกับอีเมลที่น่าสงสัย หากไม่มั่นใจว่าเป็นอีเมลที่น่าเชื่อถือหรือไม่ ให้สอบถามจากผู้ส่งโดยตรง

7. หากมีการแชร์ข้อมูลร่วมกันผ่านระบบเครือข่าย ให้ตรวจสอบสิทธิในการเข้าถึงข้อมูลแต่ละส่วน และกำหนดสิทธิ์ให้ผู้ใช้มีสิทธิ์อ่านหรือแก้ไขเฉพาะไฟล์ที่มีความจำเป็นต้องใช้สิทธิเหล่านั้น

8. ทำการบล๊อกหรือเฝ้าระวังการเชื่อมต่อจากเครือข่ายผู้ใช้งานภายในออกสู่อินเทอร์เน็ตตามโดเมนที่อยู่ในหัวข้อ “พฤติกรรมการเชื่อมต่อทางเครือข่ายของ CTB-Locker” ซึ่งหากสามารถบล๊อกการเชื่อมต่อกับโดเมนเหล่านี้ เท่ากับเป็นการตัดวงจรการทำงานของมัลแวร์ได้

อ้างอิง

http://blog.trendmicro.com/trendlabs-security-intelligencehttps://kc.mcafee.com/resources/sites/MCAFEE/content/live/PRODUCT_DOCUMENTATION/25000/PD25696/en_US/McAfee_Labs_Threat_Advisory_CTB-Locker.pdfที่มา:

https://www.thaicert.or.th/alerts/user/2015/al2015us001.html